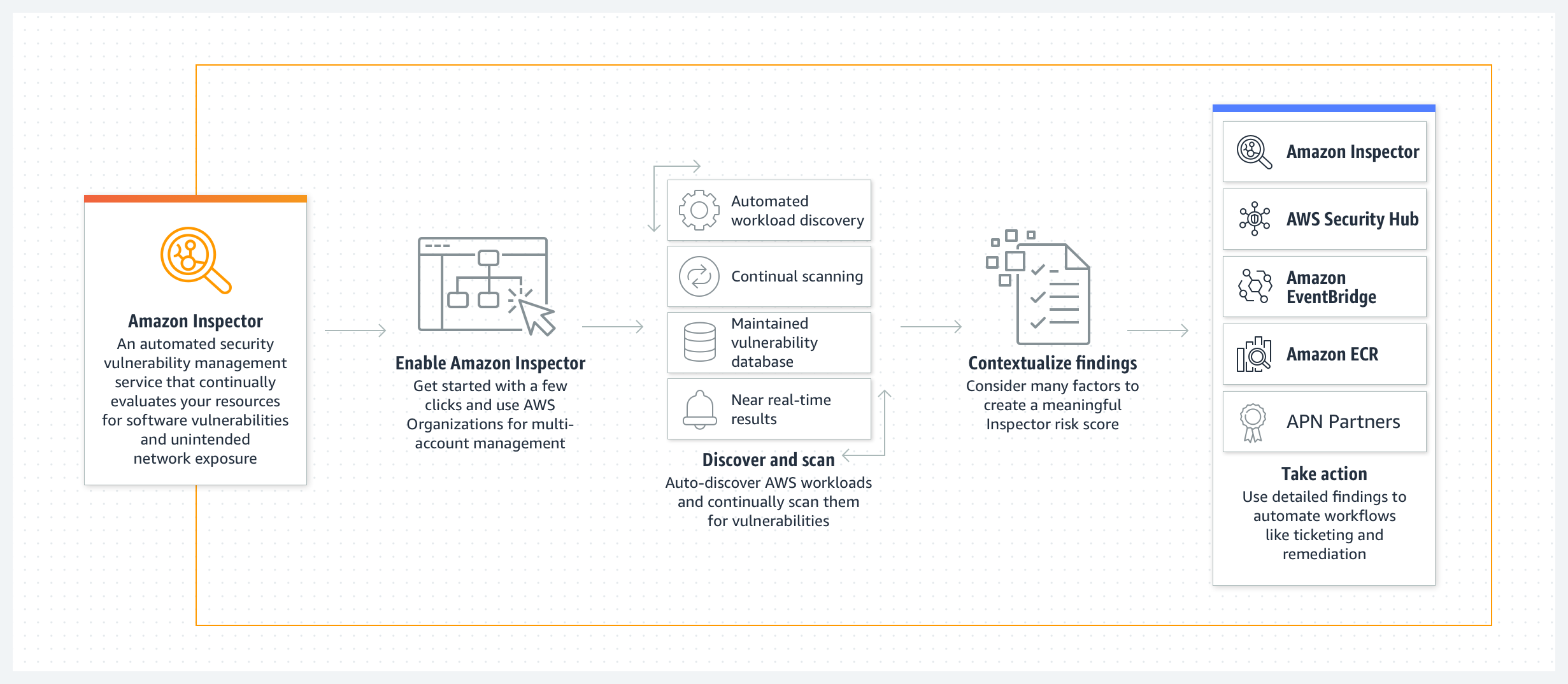

Amazon Inspectorは、自動化された脆弱性管理サービスである。ソフトウェアの脆弱性と意図しないネットワークの露出に対してAWSの処理を継続的にスキャンする。これは2015年に初めてリリースされた。そして、最近のre:Invent 2021で、AWSはまったく新しいアーキテクチャと多くの新機能を持って再リリースした。新機能は、コンテナベースの処理、Amazon Event Bridgeとの統合、AWS Security Hubなどである。

新しいAmazon Inspectorはサービス開発チームの成果である。このチームは、大規模なデプロイ、評価が必要な幅広いリソースタイプのサポート、問題を迅速に発見して修正する必要性などの新しい目標に取り組んできた。新たなAmazon Inspectorを使うと、顧客はサービスを有効にするだけとなる。そうすると、EC2やAmazon Elastic Container Registryベースのコンテナー処理を自動検出し、セキュリティ体制を評価するために継続的な評価を開始する。これは、基盤となるリソースが変更された場合でも機能する。

AWSでの.NETとPowerShellの開発に焦点を当てたディベロッパーアドボケートのSteve Roberts氏は、AWSのニュースブログ投稿で次のように説明している。

Systems Managerエージェントを使うことで、EC2インスタンスに対して、意図しない外部ネットワークへの露出とソフトウェアの脆弱性が検出され、評価されます。これは、インスタンス管理、自動パッチ適用などのためにAWSによって提供されるイメージにデフォルトですでに含まれているものです。コンテナベースの処理は、イメージがAmazon Elastic Container Registryにプッシュされるときに評価されます。追加のソフトウェアやエージェントは必要なく、イベントが発生したときにコンテナイメージとEC2インスタンスがほぼリアルタイムで評価されます。

出典: https://aws.amazon.com/inspector/

新しいAmazon Inspectorは、CVE、National Vulnerability Database (NVD)、MITREなどの50を超える脆弱性インテリジェンスソースからイベントを収集する。さらに、Amazon InspectorはSnykと提携して、脆弱性データベースに対して、追加の脆弱性インテリジェンスを受ける。Palo AltoなどのAmazon Inspectorパートナーは製品を統合して、顧客がさらにInspectorの調査結果を運用できるようにしている。さらに、CloudhesiveやDeloitteなどのAWSレベル1 MSSPパートナーは、Inspectorの結果を管理するためのサービスを顧客に提供する。

自動評価は、処理設定の変更と新たに公開された脆弱性によって駆動する。必要な場合にのみ対処される。新しいCVE通知など、最近特定されたエントリの影響を受ける可能性のあるイメージはすべて自動的に再スキャンされる。イメージの再スキャンは、レジストリにプッシュされた日から30日間有効になる。そして最後に、顧客はイメージプッシュでのみスキャンし、その後再スキャンを実行しないオプションを有効にすることもできる。

log4jで発見された最近のゼロデイ脆弱性について、AWSのAmazon ECRおよびAmazon ECR PublicのゼネラルマネージャーNick Coult氏はツイートした。

コンテナイメージのlog4jの脆弱性の軽減を検討している場合、Amazon Inspectorスキャンを備えているAmazon ECRを使えば、イメージ内のlog4jの脆弱なバージョンの存在を検出できます。やることは検出だけではありませんが、役立つはずです!

新たなAmazon Inspectorは現在19のAWSリージョンで利用できる。料金は実行されたコンテナイメージスキャンの数とスキャンされたEC2インスタンスの平均数をベースとする。価格詳細については、価格ページをご覧ください。